Настройка IPv6 на сетевом интерфейсе

Управление статическими маршрутами

Схема работы Cloud Provisioning

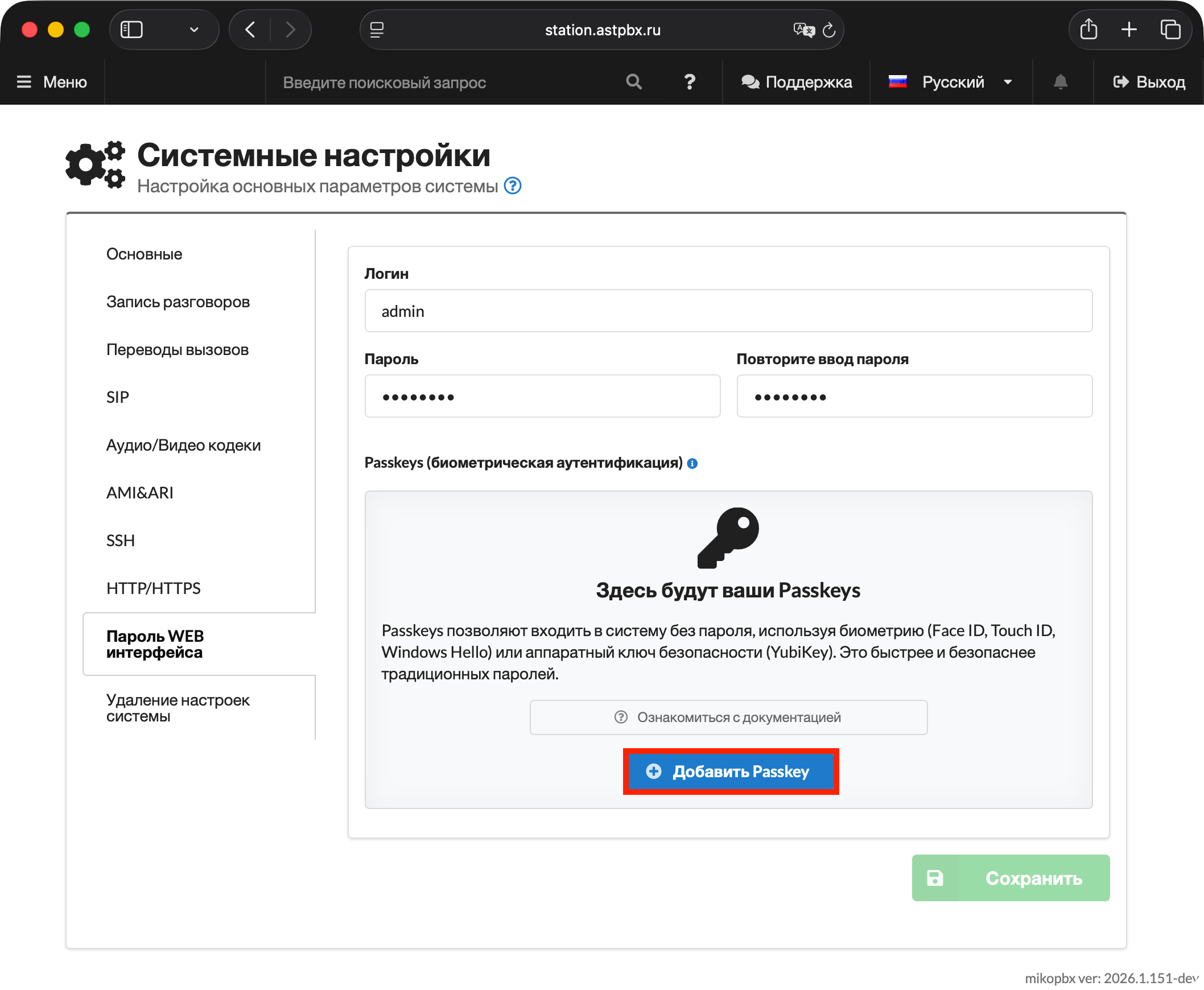

Добавление Passkey в настройках системы

Раздел "API ключи" в MikoPBX

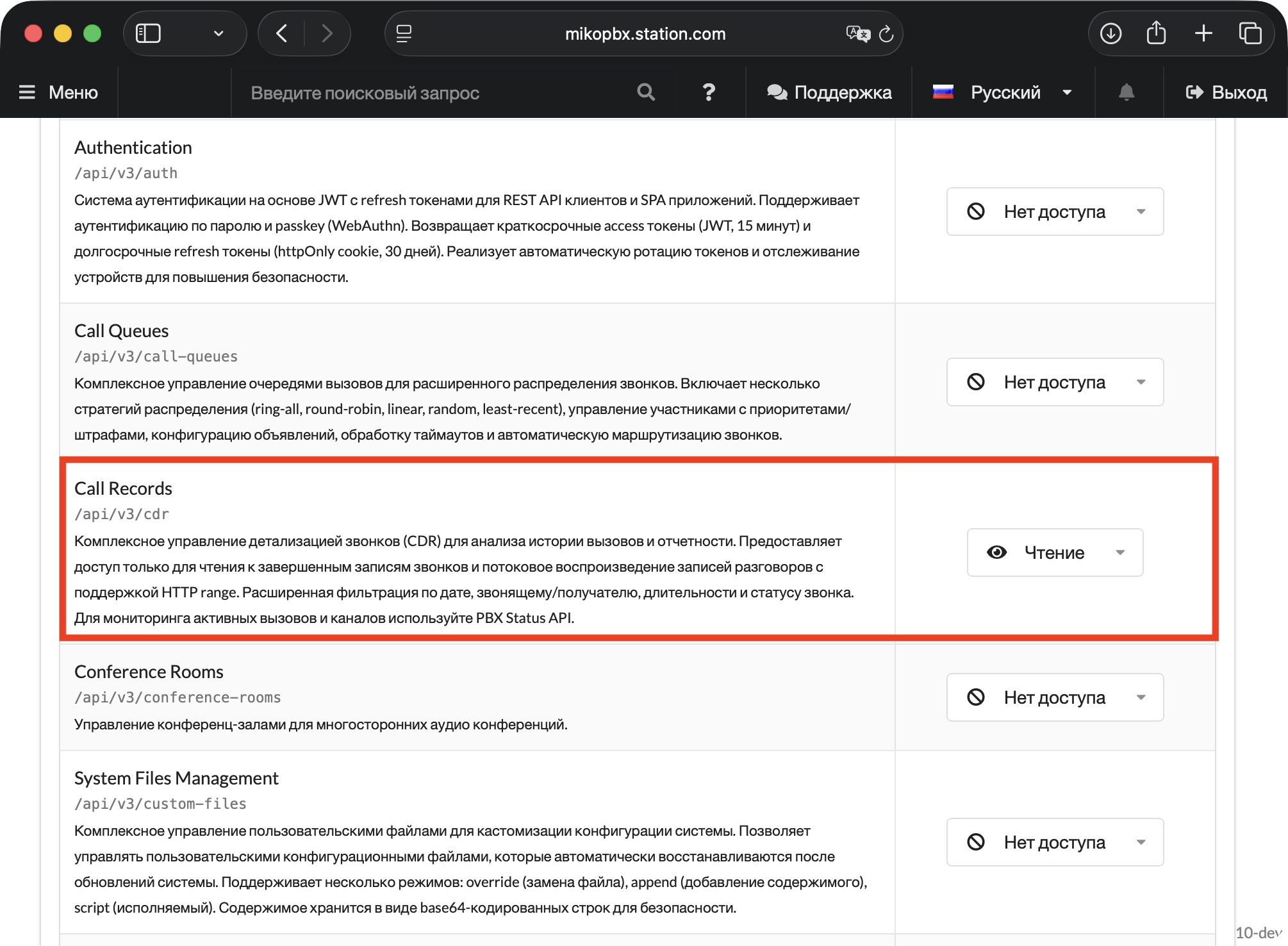

Пример выдачи права доступа к Call Records в режиме "Чтение"

Флаги стран в списке заблокированных IP

Диаграмма работы с S3 хранилищем в MikoPBX

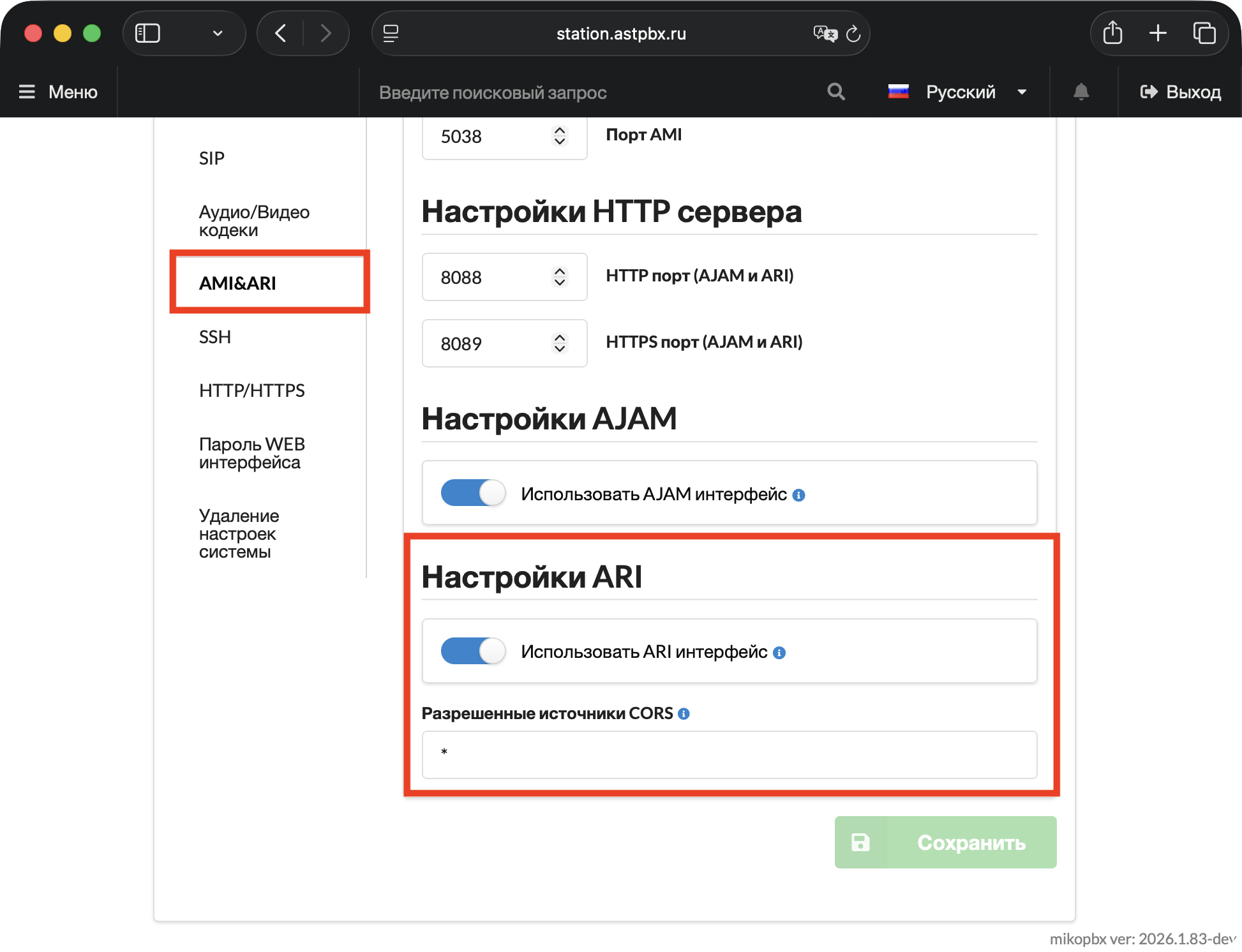

Включение ARI интерфейса в разделе "Настройки ARI"

Добавление IAX-транка

Пример настройки OAuth2 для Gmail

Пример email-уведомления о входе

Меню статуса MikoPBX

Импорт сотрудников и стратегия обработки результатов

Интерактивные подсказки в настройках провайдера

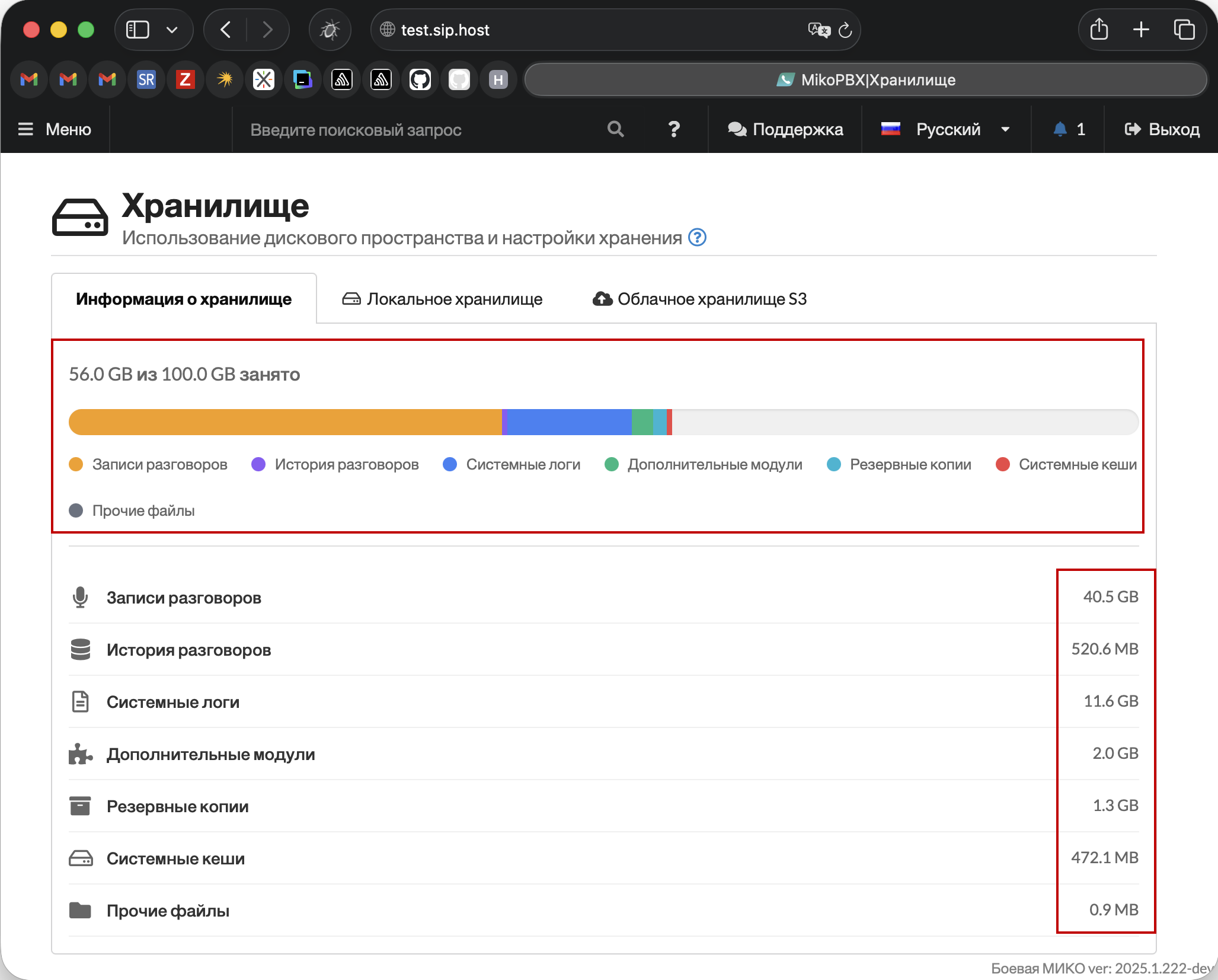

Визуализация использования дискового пространства

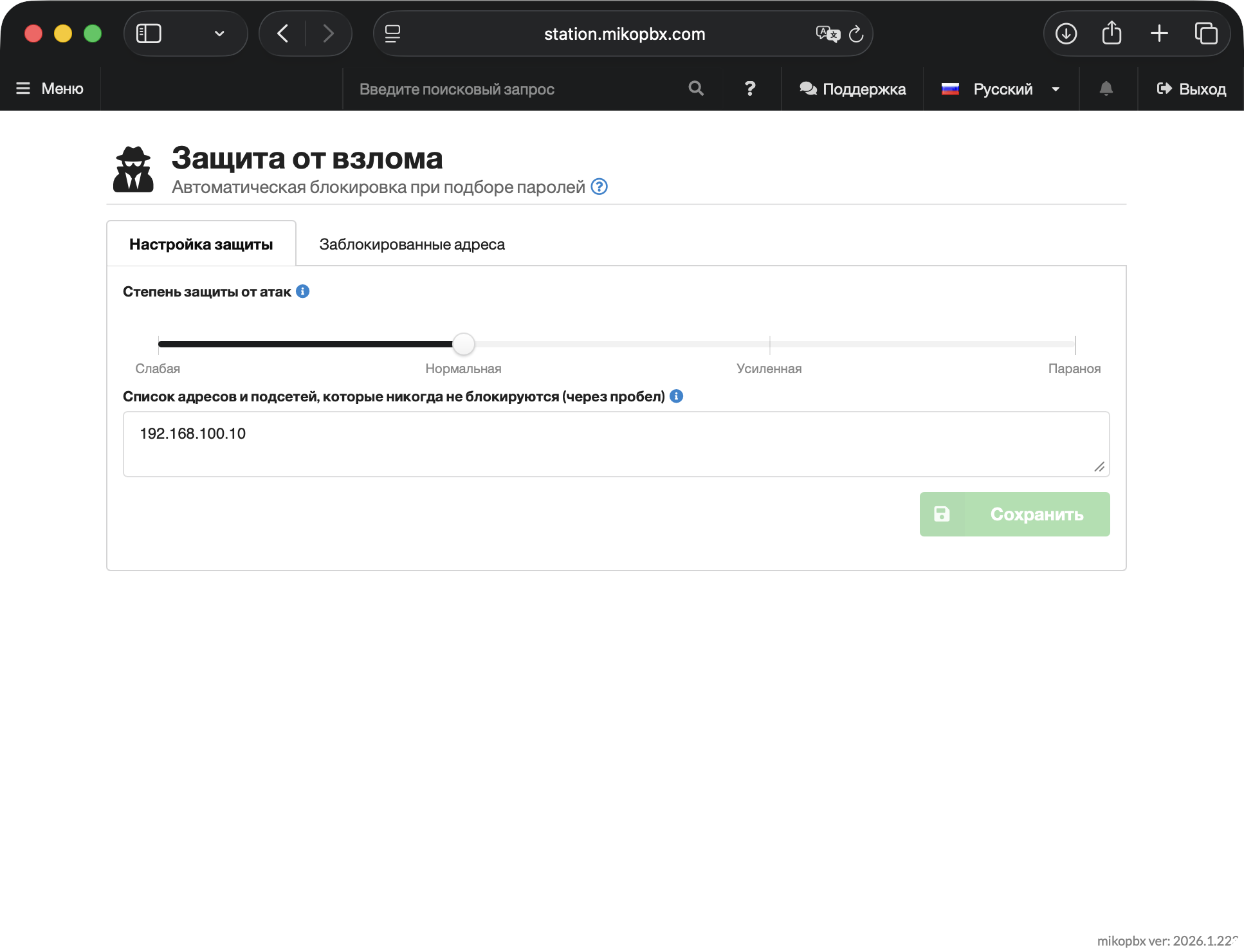

Настройка уровня защиты от вторжений

Список заблокированных IP